集成虚拟链接的矢量地图服务多重约束访问控制机制

作者贡献:Author Contributions

王浩然和邱银国提出方法概念;王浩然、南瑞刚、谢佳宁、金琰完成实验操作;王浩然、张黎明、邱银国参与论文的写作和修改。所有作者均阅读并同意最终稿件的提交。

The conceptualization was proposed by WANG Haoran and QIU Yinguo. The experimental operation was completed by WANG Haoran, NAN Ruigang, XIE Jianing and JIN Yan. The manuscript was drafted and revised by WANG Haoran, QIU Yinguo and ZHANG Liming. All the authors have read the last version of the paper and consented for submission.

|

王浩然(2001— ),男,河南南阳人,硕士生,主要从事地理信息安全研究。E-mail: 11230889@stu.lzjtu.edu.cn |

收稿日期: 2025-03-20

修回日期: 2025-06-10

网络出版日期: 2025-07-23

基金资助

国家重点研发计划项目(2023YFD1702104)

国家自然科学基金项目(42271430)

国家自然科学基金项目(42371463)

甘肃省委组织部重点人才项目(2025RCXM012)

Multi-constraint Access Control Mechanism for Vector Map Services by Integrating Virtual Links

Received date: 2025-03-20

Revised date: 2025-06-10

Online published: 2025-07-23

Supported by

National Key Research and Development Program of China,(2023YFD1702104)

National Natural Science Foundation of China(42271430)

National Natural Science Foundation of China(42371463)

Key Talent Project of Gansu Provincial Organization Department(2025RCXM012)

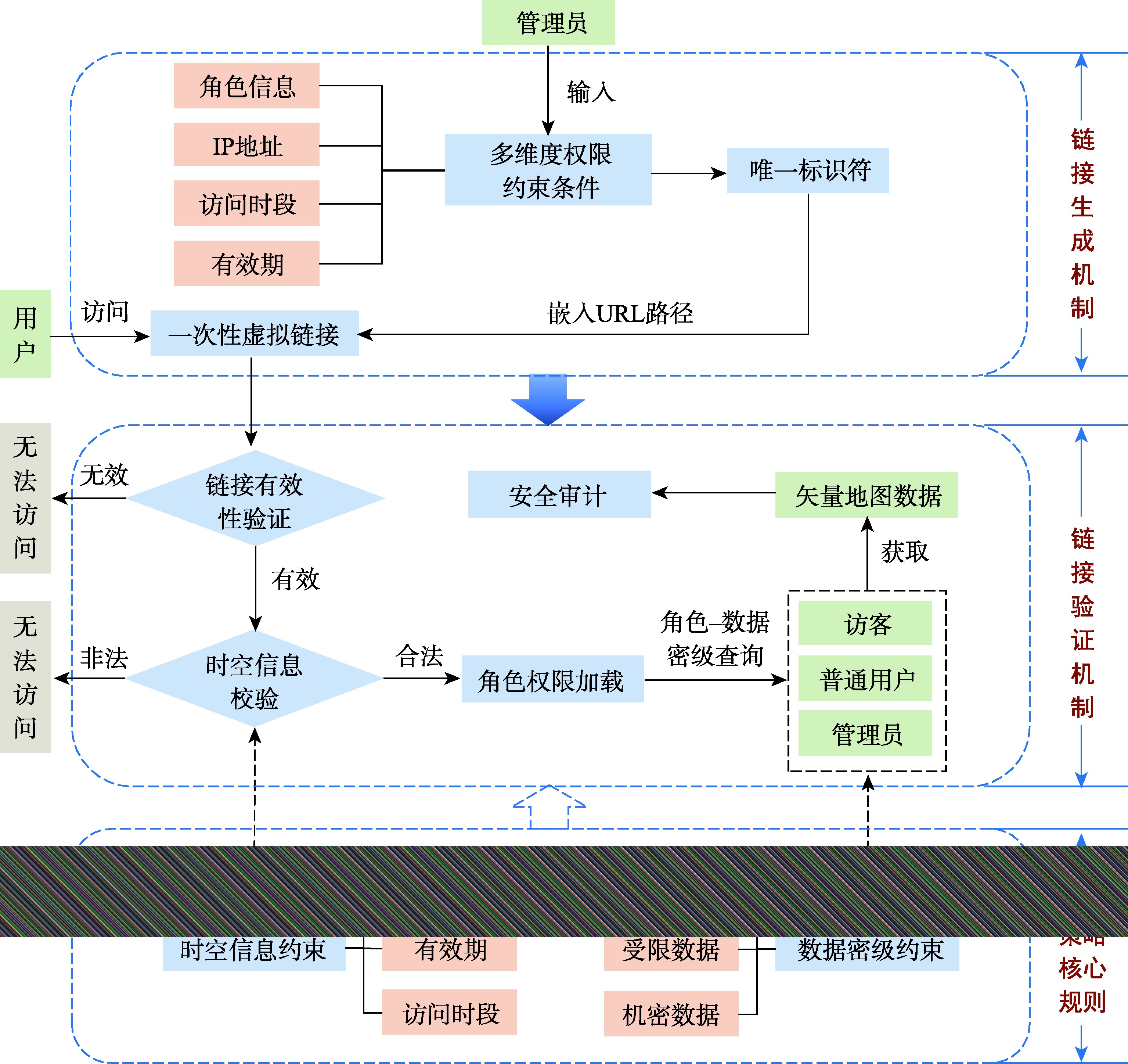

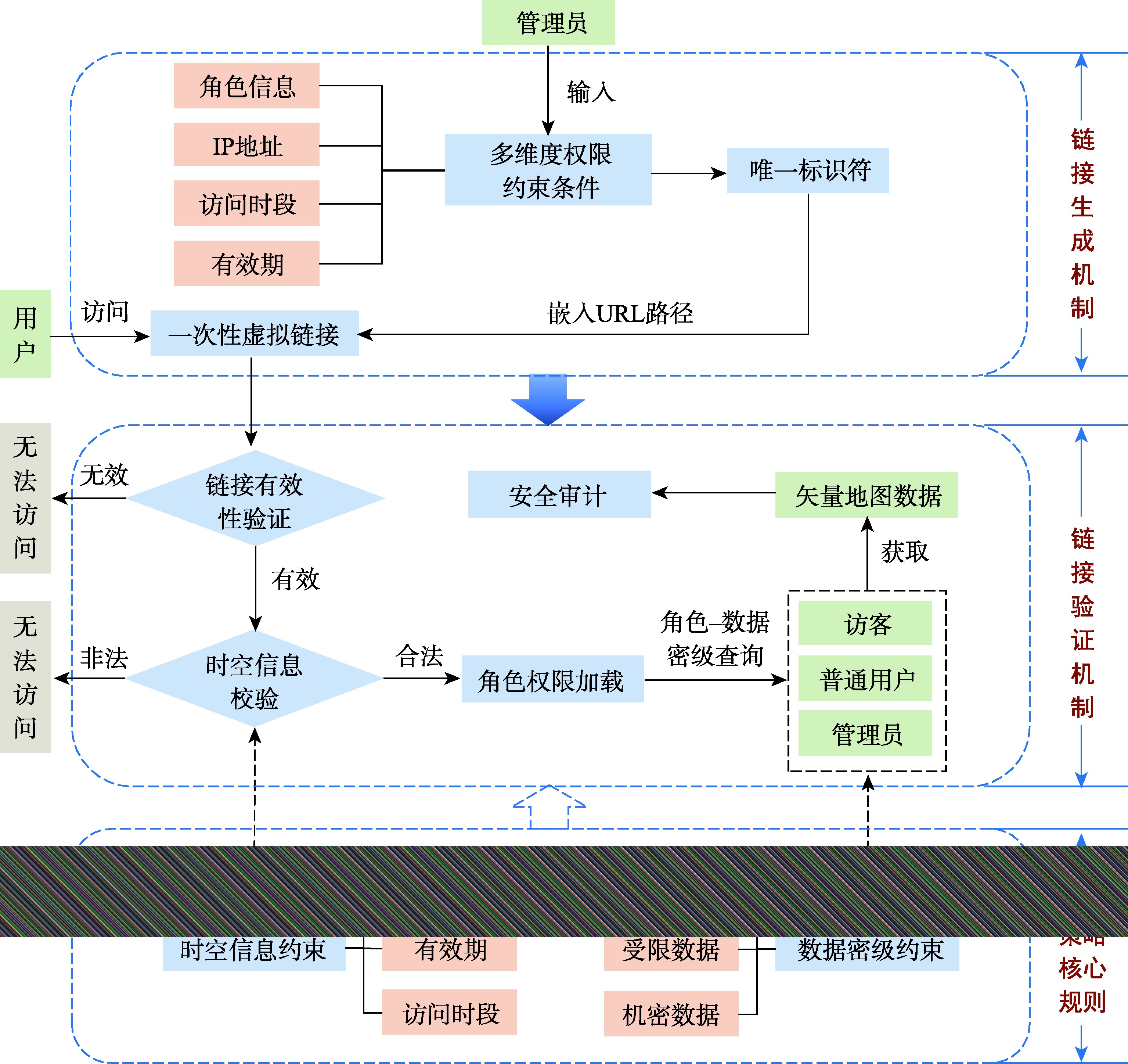

【目的】现有的地图服务访问控制方法多依赖于静态权限配置,缺少针对用户访问时环境和上下文信息的动态时空约束。为此,设计了一种集成虚拟链接的矢量地图服务多重约束访问控制机制,其核心在于构建时空耦合的离散化访问凭证,通过多重约束条件绑定机制实现权限载体的瞬时化、受限化与可审计化。【方法】首先,基于用户的IP地址对矢量地图服务访问进行限制,确保仅授权地理区域内的用户可以访问相应数据内容;然后,通过预设时间窗口验证访问请求的时效性,使得矢量地图数据内容仅在允许访问的时段可被用户获取;最后,结合用户角色和矢量数据图层密级信息,动态识别不同用户可访问的矢量地图图层内容,实现矢量地图数据内容的精细化访问权限控制。【结果】在仿真实验中,本文针对3种典型的用户角色,在多个预设的访问时间窗口和特定的IP地址范围内,测试了对矢量数据的访问控制效果。实验结果表明,与传统基于角色的访问控制(RBAC)方案的静态权限配置相比,本方案通过一次性虚拟访问链接机制,确保权限凭证仅在特定时间窗口和授权IP地址范围内可用,有效抑制了权限凭证的非法共享问题;同时,本方案可根据用户的具体访问环境变化,调整时空约束条件,并结合用户角色和数据图层密级的对应关系,精确的控制用户对矢量数据的访问。【结论】本研究验证了多重约束访问控制方案能适应矢量地图服务在复杂环境下的访问控制需求,为传统模型在提升权限灵活性和细化管理方面提供了一种可行的思路和方法。

王浩然 , 张黎明 , 邱银国 , 南瑞刚 , 金琰 , 谢佳宁 . 集成虚拟链接的矢量地图服务多重约束访问控制机制[J]. 地球信息科学学报, 2025 , 27(8) : 1809 -1821 . DOI: 10.12082/dqxxkx.2025.250130

[Objectives] Existing map service access control methods predominantly rely on static permission configurations, lacking dynamic spatiotemporal constraints that account for contextual information and user access environments. To address this limitation, a multi-constrained access control mechanism for vector map services by integrating virtual links is proposed. Its core lies in constructing spatiotemporally-coupled, discretized access credentials, which enables instantaneous, restricted, and auditable permission carriers through a multi-constraint binding mechanism. [Methods] Firstly, IP address-based geographic restrictions ensure that only authorized users within designated regions can access corresponding vector map data. Secondly, predefined temporal windows verify request validity, allowing access exclusively during permitted time periods. Finally, through dynamic recognition of user roles and vector layer security levels, the system achieves granular permission control over accessible map layers. [Results] In the simulation experiment, this study tested the access control performance for vector data across three typical user roles, multiple preset access time windows, and specific IP address ranges. The experimental results show that, compared to the static permission configuration of traditional Role-Based Access Control (RBAC) schemes, the proposed mechanism ensures that permission credentials are only valid within specific time windows and authorized IP ranges via a one-time virtual access link mechanism. This effectively mitigates the risk of unauthorized sharing of access credentials. Moreover, the mechanism dynamically adjusts spatiotemporal constraints based on changes in users' access environments and integrates the relationship between user roles and data layer confidentiality levels to precisely control access to vector data. [Conclusions] This study demonstrates that the proposed multi-constrained access control scheme can meet the complex access control requirements of vector map services, offering a feasible solution for enhancing permission flexibility and fine-grained management in traditional models.

表1 虚拟链接的构成Tab. 1 Composition of virtual links |

| URL部分 | 名称 | 功能描述 |

|---|---|---|

| http:// | 协议 | 定义通信协议类型 |

| localhost:5173 | 主机名(含端口) | 标识服务部署地址及运行端 |

| /access/ | 资源路径 | 标识后端接口或功能模块 |

| 73f4357a-4941-40a9-8de5-fd86daa44d15 | 唯一标识符 | 虚拟链接核心参数,与多维度约束信息相关联,实现权限动态验证与实时拦截 |

表2 主要工具及其说明Tab. 2 Main tools and their descriptions |

| 类别 | 工具 | 说明 |

|---|---|---|

| 前端开发语言 | HTML/JavaScript/CSS | 用于构建用户界面和交互,展示地图数据和控制地图交互 |

| 后端开发语言 | Node.js | 基于JavaScript的后端开发环境,用于处理服务器端逻辑、请求和响应 |

| 地图服务 | GeoServer | 用于发布和管理地理空间数据,通过WMS/WFS等协议提供地图服务 |

| 数据库 | PostgreSQL | 关系型数据库,存储角色信息、数据密级、时间窗口等数据,结合PostGIS实现空间数据 存储与查询 |

| 性能测试 | JMeter | 开源的性能测试工具,广泛用于对Web应用程序、数据库、Web服务、FTP服务等进行负载测试和性能评估 |

表3 时空约束具体条件及结果Tab. 3 Specific conditions and results of spatiotemporal constraints |

| 测试场景 | 用户角色 | 链接状态 | 请求IP地址 | IP白名单 | 请求时间 | 合法时段 | 结果 |

|---|---|---|---|---|---|---|---|

| 空间信息约束 (图3(a)) | 访客/普通用户/ 管理员 | 有效 | 210.72.67.245 | 210.7.7.7 | 10:00 | 8:00—18:00 | 拒绝 |

| 链接时效性约束 (图3(b)) | 访客/普通用户/ 管理员 | 过期 | 210.72.67.245 | 210.72.67.245 | 10:00 | 8:00—18:00 | 拒绝 |

| 访问时段约束 (图3(c)) | 访客/普通用户/ 管理员 | 有效 | 210.72.67.245 | 210.72.67.245 | 20:00 | 8:00—18:00 | 拒绝 |

| 合法时空信息 (图3(d)) | 访客/普通用户/ 管理员 | 有效 | 210.72.67.245 | 210.72.67.245 | 10:00 | 8:00—18:00 | 允许 |

表4 不同角色访问控制请求结果Tab. 4 Access control request results for different roles |

表5 链接访问过程及状态变化Tab. 5 Link access process and status changes |

| 访问类型 | 访问前链接状态 | 返回信息 | 访问后链接状态 | 备注 |

|---|---|---|---|---|

| 合法用户 | 有效 | 访问成功 | 无效 | 首次访问,正常授权 |

| 非授权用户 | 有效 | 非法IP地址 | 有效 | 非法IP,拒绝授权 |

| 攻击者重放 | 无效 | 链接已无效 | 无效 | 重放请求,拒绝授权 |

表6 与现有相关权限控制方案的对比结果Tab. 6 Comparison results with existing related access control schemes |

| 指标 | GDF-ABAC模型 | RBAC扩展模型 | STRBAC模型 | 本文方案 |

|---|---|---|---|---|

| 时间约束 | √ | × | √ | √ |

| 空间约束 | × | √ | √ | √ |

| 数据密级约束 | √ | √ | × | √ |

| 权限横向扩散 | √ | √ | √ | × |

| 访问控制粒度 | 要素级 | 图层级 | 数据层级 | 图层级 |

利益冲突:Conflicts of Interest 所有作者声明不存在利益冲突。

All authors disclose no relevant conflicts of interest.

| [1] |

朱长青, 任娜, 徐鼎捷. 地理信息安全技术研究进展与展望[J]. 测绘学报, 2022, 51(6):1017-1028.

[

|

| [2] |

|

| [3] |

邱银国, 郑皎珏, 肖启涛, 等. 利用差错控制编码构建矢量地图自纠错数字水印模型[J]. 武汉大学学报(信息科学版), 2025, 50(1):164-173,183.

[

|

| [4] |

朱长青. 地理数据数字水印和加密控制技术研究进展[J]. 测绘学报, 2017, 46(10):1609-1619.

[

|

| [5] |

张黎明, 闫浩文, 杨正华, 等. 利用快速反应码的矢量空间数据盲水印算法[J]. 测绘科学, 2015, 40(5):132-135.

[

|

| [6] |

谭涛, 张黎明, 闫浩文, 等. 基于RSA的矢量地图非对称无损加密算法[J]. 地理与地理信息科学, 2024, 40(6):45-50.

[

|

| [7] |

王小龙, 张黎明, 闫浩文, 等. 利用哈尔变换和高斯随机数进行矢量空间数据坐标加密[J]. 武汉大学学报(信息科学版), 2022, 47(11):1946-1955.

[

|

| [8] |

李虎, 朱恒华, 花卫华, 等. 矢量地理数据安全保护关键技术和方法[J]. 地球科学, 2020, 45(12):4574-4588.

[

|

| [9] |

毛健, 朱长青, 郭继发, 等. 地理空间数据访问控制威胁模型及应对策略[J]. 测绘科学, 2018, 43(2):88-94.

[

|

| [10] |

毛健, 朱长青, 张兴国, 等. 一种矢量地理空间数据文件细粒度访问控制模型[J]. 地理与地理信息科学, 2017, 33(1):13-18.

[

|

| [11] |

高首都, 张长书, 王宇, 等. 一种基于信任和角色的混合权限控制方法[J]. 测绘科学, 2012, 37(2):80-82.

[

|

| [12] |

潘颖, 元昌安, 李文敬, 等. 一种支持更新操作的数据空间访问控制方法[J]. 电子与信息学报, 2016, 38(8):1935-1941.

[

|

| [13] |

|

| [14] |

胡腾波, 叶建栲. 适用于WebGIS的RBAC扩展模型研究[J]. 计算机应用与软件, 2009, 26(6):185-186,227.

[

|

| [15] |

|

| [16] |

刘金晓, 马素霞, 齐林海. Web应用系统中权限控制的研究与实现[J]. 计算机工程与设计, 2008, 29(10):2550-2553.

[

|

| [17] |

|

| [18] |

|

| [19] |

|

| [20] |

|

| [21] |

朱霞, 孙振冰. GIS中基于角色的图元授权粒度控制研究[J]. 武汉大学学报(信息科学版), 2004, 29(2):157-160,183.

[

|

| [22] |

|

| [23] |

|

| [24] |

毛健, 朱长青, 王玉海. 一种空间数据文件的强制访问控制模型及其实现[J]. 地理与地理信息科学, 2014, 30(3):6-10,20.

[

|

| [25] |

|

| [26] |

|

| [27] |

|

| [28] |

|

| [29] |

申正阳, 王枫, 任环宇. 基于JWT的EAST实验数据用户身份和服务权限认证[J]. 计算机应用与软件, 2024, 41(5):327-331,344.

[

|

| [30] |

刘莉苹, 李国庆. 基于属性的空间数据访问控制研究[J]. 计算机工程与设计, 2014, 35(3):803-808.

[

|

| [31] |

张妍, 陈驰, 冯登国. 空间矢量数据细粒度强制查询访问控制模型及其高效实现[J]. 软件学报, 2011, 22(8):1872-1883.

[

|

| [32] |

|

/

| 〈 |

|

〉 |